Achats en ligne, réseaux sociaux ou opérations bancaires — nous utilisons internet pour de nombreuses choses et sommes parfois un peu trop négligents dans ce processus. Les criminels le savent aussi : les escrocs, les cyber-mafieux et autres personnages louches sur Internet tentent de vous nuire de diverses manières. EXPERTE.de vous montre sept des plus grands dangers du net et vous donne des moyens de prévention.

Du pistage aux logiciels malveillants : voici les sept plus grandes menaces sur Internet, classées par ordre croissant de dangerosité. Nous expliquons brièvement ce qu'est chaque menace et comment y remédier :

Tracking

Les opérateurs de sites web, les entreprises, mais aussi les criminels peuvent utiliser des cookies, des adresses IP et des empreintes digitales pour suivre et surveiller vos activités sur le web.Spam

Les courriels de masse ne font pas qu'encombrer votre boîte de réception, ils peuvent aussi propager des logiciels malveillants ou tenter de voler vos données.Fuites de données

Des fuites au sein d'entreprises et de sites web peuvent rendre publics des données personnelles et des mots de passe. Cela rend vos données facilement accessibles aux criminels.Doxing

La cyberintimidation est malheureusement omniprésente. Le doxing consiste à publier délibérément des informations privées sur le net.Vol d'identité

La fraude sur Internet est depuis longtemps une activité lucrative pour de nombreux criminels. Les fraudeurs utilisent des données personnelles telles que la date de naissance, l'adresse et le numéro d'assurance nationale pour les utiliser à leurs propres fins.Phishing

Les criminels utilisent de faux courriels et sites web pour obtenir des données sensibles. Avec de la prudence et divers mécanismes, vous pouvez vous protéger du phishing.Logiciels malveillants

Les malwares et les ransomwares sont très répandus sur le net. Les criminels peuvent exploiter les failles de sécurité du navigateur ou du système d'exploitation pour infecter votre PC.

Tracking

Les entreprises et les opérateurs de sites web utilisent le tracking de sites pour suivre vos activités sur le web. L'utilisation de cookies permettant de suivre votre comportement doit être explicitement acceptée sur les sites web sérieux. Souvent, cependant, cette demande n'est pas faite ou les utilisateurs acceptent sans réfléchir tous les cookies.

Les cookies dits de premier ordre permettent aux opérateurs de sites web de suivre ce que les utilisateurs font sur le site web, ce sur quoi ils cliquent et ce qui les intéresse. Le contenu intégré au site web par d'autres fournisseurs est appelé cookies tiers. Ils sont utilisés pour suivre le comportement des utilisateurs au-delà du site web d'origine, par exemple lorsqu'ils cliquent sur une bannière publicitaire ou une vidéo YouTube.

Certains cookies sont supprimés après l'expiration de la session de navigation en cours, d'autres suivent le comportement de l'utilisateur sur une longue période et collectent donc des données en continu. Ces données sont souvent utilisées pour personnaliser la publicité. Mais les numéros de téléphone, les noms et autres données personnelles peuvent également être utilisés pour des activités criminelles.

Outre les cookies, les adresses IP et les empreintes digitales, c'est-à-dire la lecture des données du navigateur et de l'appareil, sont également utilisées pour suivre les utilisateurs sur Internet. Avec le contrôle de confidentialité d'EXPERTE.DE, vous pouvez savoir quelles traces vous laissez derrière vous sur le net.

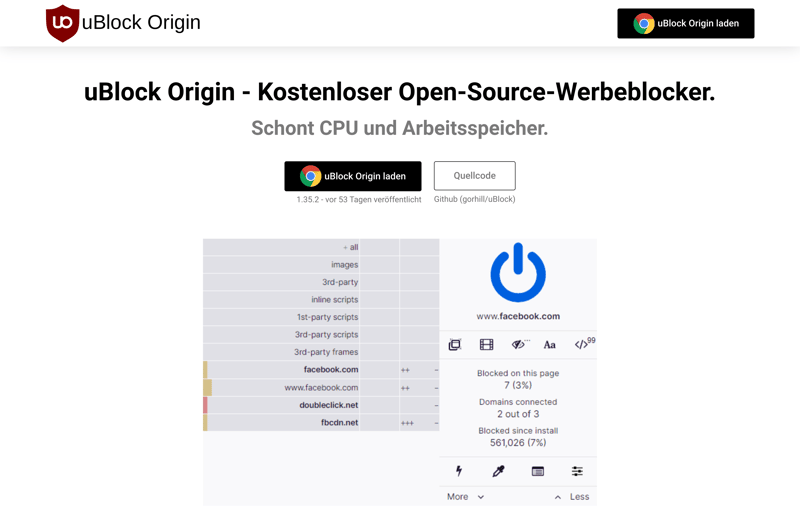

Un bloqueur de publicité peut vous protéger contre le tracking.

Certaines mesures peuvent être prises contre le tracking par les cookies et autres méthodes. Par exemple, vous ne devriez pas cliquer sur "accepter" sans réfléchir sur les bannières de cookies, vous déconnecter régulièrement des services bancaires en ligne, des réseaux sociaux, etc. et vous protéger des nombreux cookies gênants en utilisant un bloqueur de publicité. Vous pouvez découvrir comment utiliser efficacement les bloqueurs de publicité contre le tracking dans le comparatif des bloqueurs de publicité d'EXPERTE.DE.

Mais la suppression des cookies et la prudence sur le web ne suffisent pas contre un tracking gênant et parfois dangereux. Des outils tels que les proxies, le navigateur Tor ou les réseaux VPN permettent de dissimuler votre identité sur le net de manière encore plus complète et de protéger vos données personnelles. Découvrez comment surfer sur le net en toute sécurité et de manière anonyme dans notre guide sur le sujet.

Spam

L'envoi massif de courriers électroniques non sollicités est appelé spam. Une grande partie des courriels envoyés dans le monde sont des spams. Outre l'envoi de messages indésirables par courrier, les spammeurs utilisent également les réseaux sociaux, les SMS et les services de messagerie pour envoyer leurs messages indésirables.

Le contenu typique du spam comprend des produits financiers douteux, des offres de rencontres et des articles médicaux tels que la classique "pilule de perte de poids". Dans la plupart des cas, il s'agit de publicité — mais contrairement à la publicité légitime, les produits tiennent rarement leurs promesses. Les spams sont ennuyeux, ils encombrent la boîte mail et nécessitent un filtre anti-spam. Parfois, les courriels non désirés peuvent également être dangereux, par exemple s'il s'agit de courriels de phishing ou de logiciels malveillants.

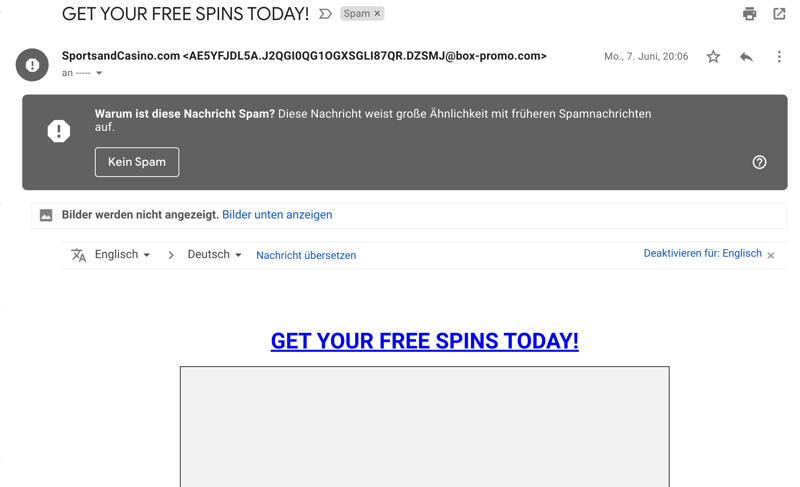

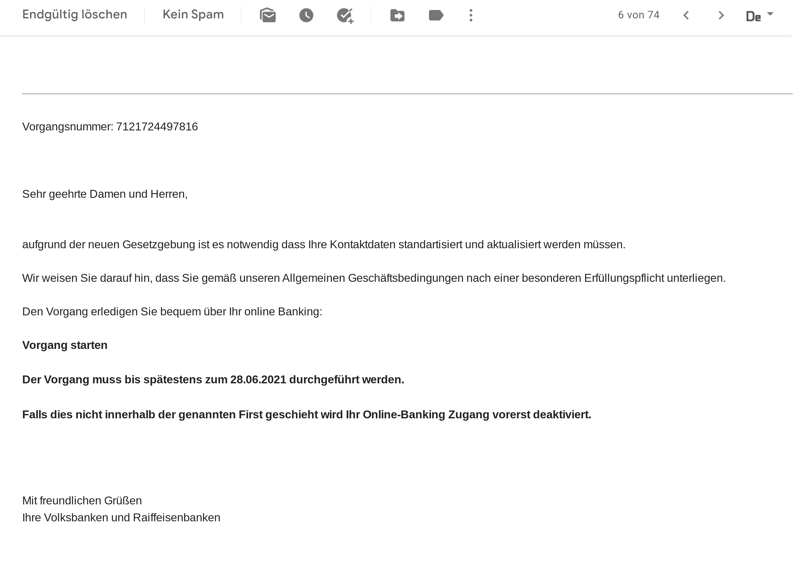

La plupart du temps, mais pas toujours, les spams et les e-mails de phishing sont rapidement reconnus comme tels.

Les spams ne sont pas toujours faciles à reconnaître. En cas de courrier suspect, faites attention à l'adresse de l'expéditeur et au contenu du courriel. Les spams font souvent la publicité de produits douteux et utilisent des adresses électroniques qui semblent avoir été assemblées au hasard à partir de chiffres et de lettres.

De nombreux opérateurs e-mail filtrent automatiquement le spam de votre boîte de réception. Souvent, votre boîte de réception apprend à reconnaître les messages indésirables si vous marquez manuellement les spams qui arrivent dans votre boîte de réception comme tels. Pour éviter que votre boîte de réception ne reçoive trop de spam, vous ne devriez vous inscrire aux services importants qu'avec votre adresse électronique principale. Pour les jeux sur navigateur ou divers forums en ligne, il est judicieux de ne pas utiliser votre adresse électronique principale.

L'envoi de spam est interdit. Seules les entreprises auxquelles vous avez donné l'autorisation expresse de faire de la publicité peuvent l'envoyer. S'il s'agit d'un courrier frauduleux ou nuisible, il s'agit même d'une infraction pénale.

Certains sites web vendent des adresses électroniques aux spammeurs. En règle générale, il est toujours conseillé de maintenir son système d'exploitation et son navigateur à jour afin d'installer les dernières mises à jour de sécurité.

Fuites de données

Même en prenant des mesures de sécurité complètes et en traitant avec soin vos données personnelles, il est très difficile de se protéger de tous les dangers sur internet. Par exemple, vous ne pouvez pas faire grand-chose contre les fuites de données.

Une fuite de données expose des informations personnelles, des mots de passe, des adresses électroniques et d'autres données que vous avez stockées dans un service ou un site web. Les fuites de données peuvent être causées par un comportement négligent de la part de l'entreprise concernée ou par une attaque ciblée de cybercriminels. Avec l'Email Leak Check d'EXPERTE.de, vous pouvez savoir si les fournisseurs auprès desquels vous avez déposé votre courrier électronique ont déjà été touchés par une fuite de données.

Les données publiées lors d'une fuite de données peuvent être utilisées par des criminels pour accéder à vos comptes ou pour commettre une usurpation d'identité. Les adresses électroniques volées sont souvent la cible de spams et autres courriels non sollicités.

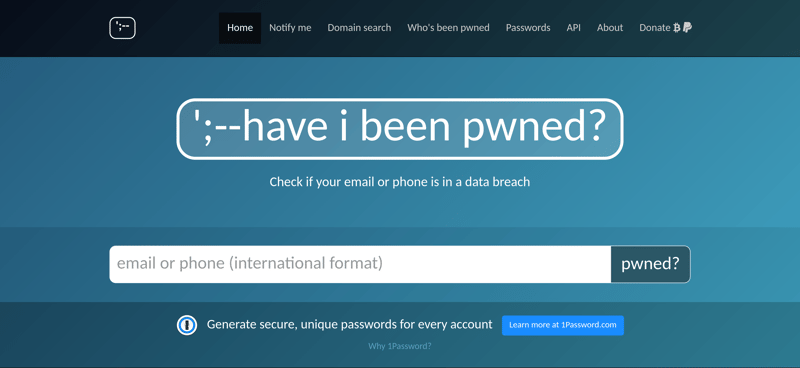

Des outils comme haveibeenpwnd.com peuvent vous aider à savoir si vous avez été victime d'une fuite de données.

Si vous êtes victime d'une fuite de données, vous devez changer les mots de passe concernés dès que possible. Non seulement pour le service concerné, mais aussi pour tous les autres sites web où vous utilisez le même mot de passe. Les gestionnaires de mots de passe facilitent la gestion sécurisée des mots de passe et vous aident à utiliser un mot de passe différent pour chaque site web. Le test des gestionnaires de mots de passe d'EXPERTE.de vous permet de savoir quel programme est le mieux adapté à vos besoins.

Pour en savoir plus, lisez notre article sur les fuites de données et les contre-mesures possibles.

Doxing

Ce qui a commencé dans les années 1980 comme une farce (qui n'était déjà pas inoffensive à l'époque) s'est transformé en un vaste problème sur le net. Dans le cas du doxing, les auteurs publient sur Internet des données privées telles que les adresses, les numéros de téléphone et les noms complets de leurs victimes. L'objectif est généralement d'intimider et d'effrayer les victimes. Les victimes ne découvrent souvent qu'après coup qu'elles ont été victimes d'un doxing. Le "doxing" fait souvent partie des activités d'intimidation ciblées sur le net. Il s'agit donc d'une forme de cyberintimidation.

Parfois, les auteurs obtiennent des données personnelles via une attaque de pirates informatiques. Les doxeurs les moins avertis recherchent méticuleusement sur le web des informations privées sur leurs victimes.

Les "doxeurs" utilisent les réseaux sociaux pour obtenir des informations personnelles.

Pour rendre la vie aussi difficile que possible aux doxeurs, il est également important de maintenir son propre logiciel à jour. De cette façon, vous êtes mieux protégé contre les attaques de pirates informatiques. Vous devez également vous méfier des courriels ou des messages suspects. Il est conseillé de changer régulièrement vos mots de passe et de crypter votre disque dur.

Ce que vous devez toujours garder à l'esprit : une fois que vous avez publié des données, il est difficile de les effacer de l'internet. Faites donc attention à ce que vous révélez de vous-même sur internet.

Pour en savoir plus sur le doxing et ce que vous pouvez faire, lisez notre article sur le sujet.

Usurpation d'identité

Un choc : sans prévenir, une facture d'une société de vente par correspondance arrive soudainement. Vous êtes censé avoir commandé quelque chose pour plusieurs milliers d'euros. Mais vous n'avez aucun souvenir d'une telle commande ? Vous avez probablement été victime d'usurpation d'identité !

Dans le cas d'usurpation d'identité, les cybercriminels utilisent des données personnelles pour mener des activités telles que des achats en ligne sous une fausse identité. Parfois, des crimes sont également commis avec ces données. Les criminels s'y prennent souvent de deux manières différentes : soit ils utilisent vos données pour créer de faux comptes sur les réseaux sociaux ou auprès de sociétés de vente par correspondance en ligne, soit ils volent votre mot de passe et prennent ainsi tout simplement le contrôle de vos comptes. Les deux peuvent avoir des conséquences très désagréables, et bien sûr, les deux sont punissables pour leurs auteurs.

Comme c'est souvent le cas, des mots de passe sécurisés et des logiciels à jour peuvent contribuer à prévenir l'usurpation d'identité. Lorsque vous utilisez un Wifi public, vous devez également être particulièrement attentif et crypter votre trafic de données. Si vous remarquez des activités flagrantes, par exemple des frais sur votre carte de crédit, vous devez immédiatement en prendre connaissance et agir.

Si vous avez déjà été victime d'usurpation d'identité, vous devez immédiatement signaler l'incident à la police. Vous devez également informer vos connaissances du vol. Vous devez vous opposer aux demandes de paiement injustifiées. Dans de nombreux cas, une assistance juridique peut être conseillée. Dans notre article sur ce sujet, nous abordons en détail l'usurpation d'identité et ses conséquences.

Phishing

Le néologisme phishing est composé des mots "password" et "fishing". Les criminels tentent d'obtenir vos mots de passe et vos données personnelles par le biais de faux courriels, sites web ou SMS. Souvent, les auteurs imitent des sites web ou des courriels de banques et d'autres entreprises pour donner une impression de sérieux. Si vous y saisissez ou transmettez vos mots de passe ou vos coordonnées bancaires, les criminels les utilisent pour commettre une usurpation d'identité ou piller le compte.

Les formes particulières sont le spear phishing et le "whaling". Dans le premier cas, les victimes sont délibérément sélectionnées et les messages frauduleux sont remplis d'informations bien documentées pour mieux dissimuler la tentative de fraude. Dans le cas du Whaling, une telle attaque ciblée est menée sur un employé haut placé d'une entreprise afin de dérober des sommes d'argent particulièrement importantes.

Les tentatives d'hameçonnage sont souvent évidentes, mais parfois bien déguisées.

Il en va de même pour le phishing : restez vigilant. Soyez attentif aux indices tels qu'une salutation personnelle manquante, une mauvaise orthographe ou des pièces jointes suspectes. Sachez que les entreprises réputées ne vous demanderont pas vos mots de passe ou d'autres données sensibles par courrier électronique.

Et comme toujours, maintenez vos logiciels à jour pour votre propre sécurité. Dans de nombreux cas, les navigateurs actuels sont plus à même de reconnaître si un site web est sécurisé.

Logiciel malveillant

Qu'il s'agisse d'un virus, d'un cheval de Troie, d'un logiciel espion ou d'un Ransomware, les logiciels malveillants ("malwares") se présentent sous de nombreuses formes. Les logiciels malveillants peuvent infecter votre ordinateur et causer de nombreux dommages. Les conséquences vont des problèmes de performance à l'espionnage des données en passant par le vol de vos données personnelles. Dans le cas d'un ransomware, les criminels exigent même une rançon pour que vous puissiez réutiliser les données détournées par le malware ou même votre ordinateur entier. Vous ne devez en aucun cas accéder à cette demande.

Vous pouvez obtenir un aperçu des nombreuses catégories de logiciels malveillants dans notre article sur le sujet.

Les ransomwares sont particulièrement effrontés et exigent une rançon en échange du déverrouillage de vos données.

Si vous soupçonnez la présence d'un logiciel malveillant, ne perdez pas de temps, car chaque seconde passée sur votre ordinateur peut causer davantage de dégâts. Notre guide vous aidera à supprimer le malware de manière efficace et durable.

Pour éviter que cela ne se produise, il est important de prendre soi-même des précautions. Maintenez vos logiciels à jour, car des mises à jour de sécurité insuffisantes constituent une porte d'entrée facile pour les virus et autres parasites. Bien entendu, vous pouvez également prévenir une attaque de logiciels malveillants grâce à un bon logiciel antivirus. Dans le grand test antivirus EXPERTE.de, nous avons testé 12 programmes et les avons comparés.

Conclusion

De nombreux dangers se cachent sur Internet. Les criminels tentent d'obtenir vos informations personnelles, vos mots de passe ou vos coordonnées bancaires de différentes manières. La sécurité parfaite n'existe pas, car dans le cas d'une fuite de données, les informations peuvent tomber entre les mains de personnes non autorisées, même si vous n'en êtes pas responsable, et dans le cas du doxing, les personnes concernées deviennent la cible de cyberintimidation ciblée.

Néanmoins, avec un mélange de bon sens et de logiciels appropriés — et surtout mis à jour — de nombreux dangers peuvent être évités ou minimisés. Sur EXPERTE.de, vous trouverez de nombreuses critiques de logiciels de sécurité et d'outils qui renforcent votre sécurité sur le net.